Kali Linux - дистрибутив, разработанный Offensive Security, который стал очень популярен среди тех, кто интересуется безопасностью системы и поиском различных уязвимостей.

Ниже предлагается скачать последнюю версию Kali Linux для 64-bit и 32-bit систем.

Он также активно используется хакерами. Дистрибутив рассчитан на определённые категории пользователей и специалистов в области информационных сетей, поэтому не подойдет в качестве основной системы для новичков и начинающих. Kali Linux был разработан на базе Debian, в качестве рабочего стола используется графическая оболочка Gnome.

В нем используется ряд наработок, предназначенных для цифровой криминалистики, а также содержится большое количество настроек и инструментов, связанных с безопасностью сетей и системы.

Дистрибутив не представляет собой особой ценности для рядового пользователя Linux - здесь присутствует только ядро и базовые утилиты. Однако Kali Linux ценен именно обилием инструментов и настроек для тестирования безопасности системы.

Здесь есть ряд особенностей - например, пользователем по умолчанию в системе назначен root.

Благодаря тому, что Kali базируется на Debian можно установить приложения из доступных репозиториев. Дистрибутив устанавливается без особых сложностей, используя для этого простой инсталлятор. Можно также запускать установку и с LiveCD.

Ссылки для скачивания Kali Linux:

| Название | Разрядность | Образ | Размер | Ссылка |

|---|---|---|---|---|

| Kali Linux 2018.4 | 64-bit | ISO | 2.92 Gb |

Название: Kali Linux

Версия: 2016.2

Последняя Версия программы: 2016.2

Адрес официального сайта: http://www.kali.org/

Архитектура: amd64

Описание:

Представлен дистрибутив Kali Linux 2016.2 "Rolling Edition", продолжающий развитие проекта BackTrack Linux и предназначенный для проведения тестирования систем на предмет наличия уязвимостей, проведения аудита, анализа остаточной информации и выявления последствий атак злоумышленников.

Kali включает одну из самых полных подборок инструментов для специалистов в области компьютерной безопасности: от средств для тестирования web-приложений и проникновения в беспроводные сети, до программ для считывания данных с идентификационных RFID чипов.

Дополнительная информация

В комплект входит коллекция эксплоитов и специализированных утилит для проверки безопасности, таких как Aircrack, Maltego, Metasploit, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f.

Все оригинальные наработки, созданные в рамках дистрибутива, распространяются под лицензией GPL и доступны через публичный Git-репозиторий. Для загрузки подготовлен полный iso-образ, размером 2.8 Гб, и урезанный образ на базе рабочего стола Xfce, размером 1 Гб. Сборки доступны для архитектур x86, x86_64, ARM (armhf и armel, Raspberry Pi, ARM Chromebook, Odroid).

Kali включает одну из самых полных подборок инструментов для специалистов в области компьютерной безопасности: от средств для тестирования web-приложений и проникновения в беспроводные сети, до программ для считывания данных с идентификационных RFID чипов. В комплект входит коллекция эксплоитов и более 300 специализированных утилит для проверки безопасности, таких как Aircrack, Maltego, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f. Помимо этого, в дистрибутив включены средства для ускорения подбора паролей (Multihash CUDA Brute Forcer) и WPA ключей (Pyrit) через задействование технологий CUDA и AMD Stream, позволяющих использовать GPU видеокарт NVIDIA и AMD для выполнения вычислительных операций.

Ключевым изменением в новом выпуске является использование rolling-модели доставки обновлений, при которой версии программ в дистрибутиве всегда поддерживаются в актуальном состоянии, а новые выпуски доставляются по мере их появления, без необходимости периодического перехода на новые релизы дистрибутива. Системные обновления импортируются из ветки Debian testing, обновления версий утилит для проверки безопасности выпускаются силами разработчиков Kali Linux в течение нескольких дней с момента выхода новой версии. Для отслеживания новых выпусков инструментов проверки безопасности подготовлен специальный web-интерфейс Kali Linux Package Tracker.

Сумма md5:

kali-linux-2016.2-amd64.iso

kali-linux-e17-2016.2-amd64.iso

kali-linux-light-2016.2-amd64.iso

kali-linux-lxde-2016.2-amd64.iso

kali-linux-mate-2016.2-amd64.iso

e7994cb79a5

В нашем мире современных технологий многие задачи выполняются с помощью цифровых технологий, это быстро и удобно, но в то же время приносит опасность взлома. Хакеры могут взламывать банковские системы, АТМ, карты и даже ваши учетные записи. Многим пользователям интересно, какие инструменты используются для тестирования на проникновение, проверки безопасности систем или взлома.

В этой статье мы рассмотрим лучшие инструменты Kali Linux 2.0, которые используются профессиональными хакерами. Когда вы узнаете какие существуют хакерские утилиты и методы взлома, то сможете сделать свою систему более безопасной. Вы сможете проверить свою систему на подверженность той или иной атаке. Сейчас в интернете никто не застрахован, даже такие крупные сайты как Twitter и Facebook. А теперь перейдем к списку.

Jhon The Ripper - это инструмент с открытым исходным кодом для взлома паролей методом перебора. Изначально он был разработан для Unix, но сейчас доступен на всех Unix подобных платформах, в том числе и Linux. Программа также известна как JTR или Jhon. Она наиболее часто используется для перебора паролей по словарю.

Программа берет текстовую строку из файла, шифрует его таким же образом, как был зашифрован пароль, а затем сравнивает зашифрованный пароль и полученную строку. Если строки совпадают, вы получаете пароль, если нет, программа берет другую строку из текстового файла (словаря). Ее можно рассматривать как взломщик паролей оффлайн.

2. Aircrack-ng

Это набор программ для взлома и тестирования безопасности wifi сетей. Утилиты Aircrack-ng позволяют взламывать ключи WEP, выполнять мониторинг трафика, перебирать ключи WPA-PSK, и захватывать ключи установки соединения Wifi. Утилиты Aircrack-ng - это инструменты Kali Linux 2.0, которые используются чаще всего.

Утилиты позволяют осуществлять FMS атаки, с некоторыми оптимизациями, например, KoreK или PTW, что делает их более мощными. Вы можете взломать WEP за несколько минут или попытаться перебрать ключ к WPA.

3. THC Hydra

THC Hydra - это программное обеспечение для взлома аутентификации с помощью перебора. Программа позволяет выполнять атаки перебора по словарю на более чем 50 протоколов, среди которых Telnet, FTP, HTTP, HTTPS, SMB, SSH, VNC, базы данных и многие другие. По сути это простой и быстрый инструмент Kali Linux для взлома входа.

Если Jhon The Ripper считается взломщиком паролей оффлайн, то Hydra аналогичный инструмент, только работающий онлайн.

4. Burp Suite

Burp Suite - это инструмент для поиска уязвимостей на сайтах интернета и в веб-приложениях, который может работать как по HTTP, так и по HTTPS. Он используется многими специалистами для поиска ошибок и тестирования веб-приложений на проникновение. Программа позволяет объединить ручные методы со своими средствами автоматизации, чтобы выполнить тестирование как можно эффективнее. Burp Suite написана на Java и распространяется в формате Jar.

5. WireShark

Wireshark - это очень популярный анализатор сетевых пакетов с открытым исходным кодом. Его можно использовать для устранения неполадок работы сети, анализа приложений и протоколов связи, а также разработки программ.

Программа позволяет посмотреть какие пакеты проходят через сетевой интерфейс в реальном времени, предоставляя информация в удобной для восприятия форме. Для точного поиска вы можете использовать мощную систему фильтров. Это один из самых важных инструментов для специалистов по безопасности.

6. OWASP Zed

Это очень эффективный инструмент для тестирования веб-приложений как для новичков, так и для профессионалов. Программа позволяет находить уязвимости в веб-приложениях, здесь есть автоматизированные сканеры, а также различные инструменты, позволяющие выполнять всю работу вручную. Эта программа будет очень полезной не только для специалистов по безопасности, но и для разработчиков приложений.

7. Maltego

Maltego - это инструмент скорее не для взлома, а для аналитики. Он позволяет найти связи между различными субъектами и объектами. Вы можете выполнять поиск на основе открытых источников, комбинировать данные для анализа и автоматически строить между ними зависимости.

Программа может устанавливать возможные зависимости между людьми, сайтами, доменами, компаниями, IP адресами, факторами и файлами. Все это можно визуализировать.

8. Metasploit

Metasploit - это очень популярная платформа для тестирования безопасности систем и взлома. Можно сказать, что это коллекция эксплойтов и инструментов, которые могут быть использованы для эксплуатирования различных уязвимостей. Программа вышла в 2004 году и сразу завоевала огромную популярность.

Это самая мощная платформа для разработки, тестирования и использования кода эксплойтов. Она содержит инструменты, которые позволяют объединить работу различных компонентов.

9. Acunetix

Это очень мощный инструмент для сканирования веб-сайтов на предмет уязвимостей. Большинство сайтов в интернете уязвимы и нам нужно очень много работать чтобы сделать наши сайты более безопасными. Сканер Acunetix позволяет проверить все страницы сайта и обнаружить возможные SQL-инъекции, XSS, XXE, SSRF, атаку на заголовок, и другие 3000 известных уязвимостей.

10. Nmap

Namp или Network Mapper - это утилита Kali Linux с открытым исходным кодом, которая может использоваться для аудита безопасности сетей и сканирования портов. Множество администраторов используют Nmap для просмотра устройств, подключенных к локальной сети, проверки открытых портов или мониторинга бесперебойной работы серверов.

С помощью Nmap любой пользователь может определить доступны ли его локальные программы из сети. Также эта программа показывалась почти во всех фильмах про хакеров.

11. Cain and Abel

Cain and Abel или просто Cain это очень популярный инструмент для перебора паролей. Изначально он предназначался для восстановления пароля Microsoft Windows, но он может использоваться для других целей. С помощью этой программы можно восстанавливать различные типы паролей.

Для получения паролей можно использовать перехват пакетов, перебор хэшей, атаки по словарю, анализ радужных таблиц и атаки криптоанализа.

12. Nikto Website Vulnerability Scanner

Это еще один классический инструмент для сканирования серверов на наличие уязвимостей. Программа проводит поиск по базе более 6000 потенциально опасных файлов, также может выявлять устаревшие версии сетевого программного обеспечения для более 1300 различных программ, также вы можете проверить конфигурационные файлы сервера. Поэтому эти программы Kali Linux будут очень полезными при проведении тестирования на проникновение.

13. Social-Engineer Toolkit

Social-Engineer Toolkit - это инструмент, который позволяет выполнять различные атаки социального инжиниринга. Эта программа на Python позволяет выполнять различные социальные атаки, автоматизировать выполнение атак, генерировать сообщения электронной почты, маскировать вредоносные веб-страницы и многое другое. Без этой программы наш список лучшие утилиты kali linux был бы неполным.

Выводы

В этой статье мы сделали небольшой обзор программ kali linux, которые можно использовать для тестирования безопасности компьютерных систем. Если вы знаете другие отличные программы Kali Linux, которые были упущены но заслуживают места в этой статье, напишите в комментариях!

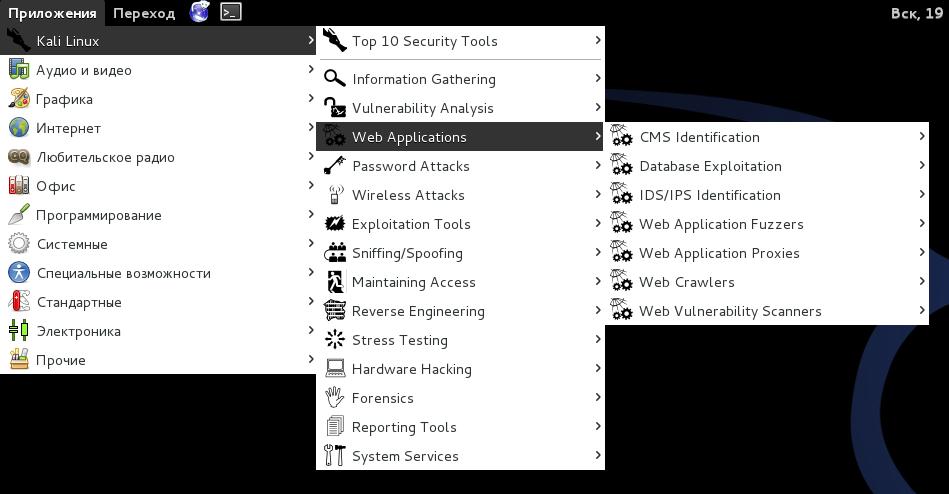

Программ направленных на решение разнообразных задачи в Kali Linux очень много, и хотя они сгруппированы по разделам, глаза всё равно разбегаются, особенно при первом знакомстве.

Information Gathering

Эти инструменты для разведки используются для сбора данных по целевой сети или устройствам. Инструменты охватывают от идентификаторов устройств до анализа используемых протоколов.

Vulnerability Analysis

Инструменты из этой секции фокусируются на оценке систем в плане уязвимостей. Обычно, они запускаются в соответствии с информацией, полученной с помощью инструментов для разведки (из раздела Information Gathering).

Web Applications

Эти инструменты используются для аудита и эксплуатации уязвимостей в веб-серверах. Многие из инструментов для аудита находятся прямо в этой категории. Как бы там ни было, не все веб-приложения направлены на атаку веб-серверов, некоторые из них просто сетевые инструменты. Например, веб-прокси могут быть найдены в этой секции.

Password Attacks

Эта секция инструментов, главным образам имеющих дело с брутфорсингом (перебором всех возможных значений) или вычисления паролей или расшаривания ключей используемых для аутентификации.

Wireless Attacks

Эти инструменты используются для эксплуатации уязвимостей найденных в беспроводных протоколах. Инструменты 802.11 будут найдены здесь, включая инструменты, такие как aircrack, airmon и инструменты взлома беспроводных паролей. В дополнение, эта секция имеет инструменты связанные также с уязвимостями RFID и Bluetooth. Во многих случаях, инструменты в этой секции нужно использовать с беспроводным адаптером, который может быть настроен Kali в состояние прослушивания.

Exploitation Tools

Эти инструменты используются для эксплуатации уязвимостей найденных в системах. Обычно уязвимости идентифицируются во время оценки уязвимостей (Vulnerability Assessment) цели.

Sniffing and Spoofing

Эти инструменты используются для захвата сетевых пакетов, манипуляции с сетевыми пакетами, создания пакетов приложениями и веб подмены (spoofing). Есть также несколько приложений реконструкции VoIP

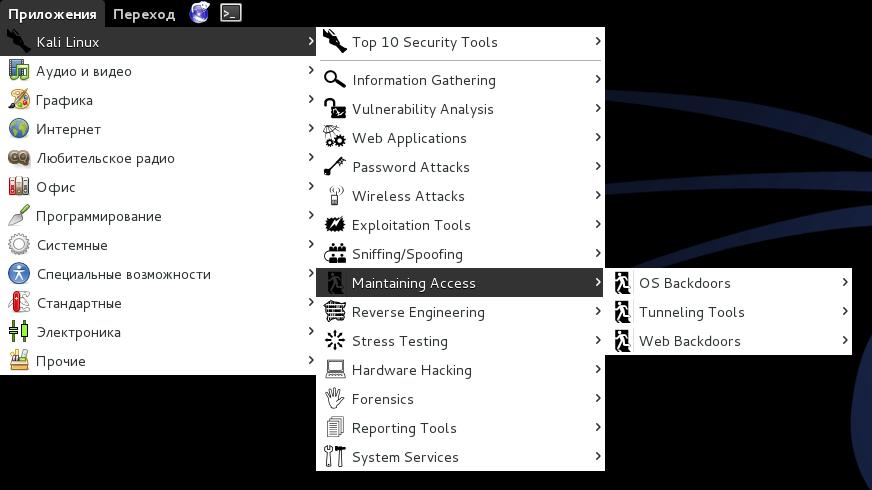

Maintaining Access

Инструменты поддержки доступа (Maintaining Access) используются как плацдарм и устанавливаются в целевой системе или сети. Обычное дело найти на скомпрометированных системах большое количество бэкдоров и других способов контроля атакующим, чтобы обеспечить альтернативные маршруты на тот случай, если уязвимость, которой воспользовался атакующий, будет найдена или устранена.

Reverse Engineering

Эти инструменты используются для модификации, анализа, отладки (debug) программ. Цель обратной инженерии - это анализ как программа была разработана, следовательно, она может быть скопирована, модифицирована, использована для развития других программ. Обратная инженерия также используется для анализа вредоносного кода, чтобы выяснить, что исполняемый файл делает, или попытаться исследователями найти уязвимости в программном обеспечении.

Stress Testing

Инструменты для стресс тестинга (Stress Testing) используются для вычисления как много данных система может «переварить». Нежелательные результаты могут быть получены от перегрузки системы, такие как стать причиной открытия всех коммуникационных каналов устройством контроля сети или отключения системы (также известное как атака отказа в обслуживании).

Hardware Hacking

Эта секция содержит инструменты для Android, которые могут быть классифицированы как мобильные и инструменты Android, которые используются для программирования и контроля маленьких электронных устройств

Forensics

Инструменты криминалистики (Forensics) используются для мониторинга и анализа компьютера, сетевого трафика и приложений.

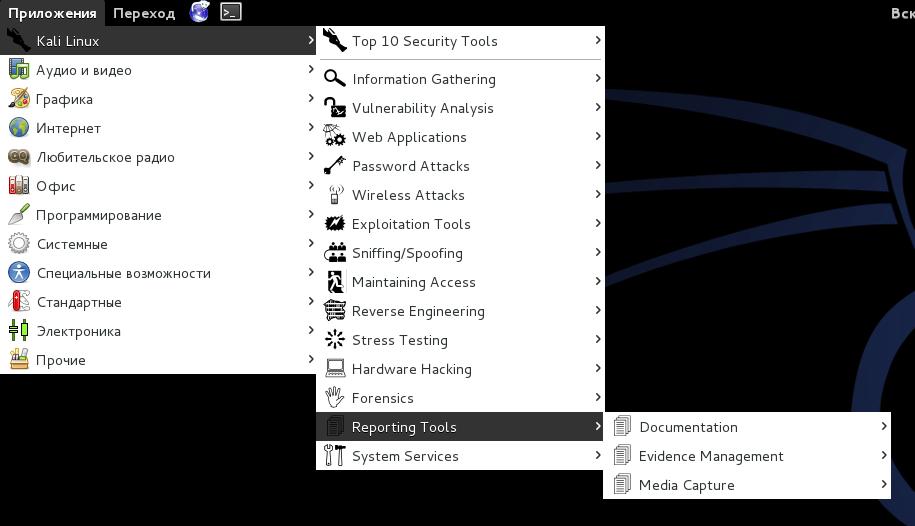

Reporting Tools

Инструменты для отчётов (Reporting tools) - это методы доставки информации, найденной во время исполнения проникновения.

System Services

Здесь вы можете включить или отключить сервисы Kali. Сервисы сгруппированы в BeEF, Dradis, HTTP, Metasploit, MySQL, и SSH.

В сборку Kali Linux включены также и другие инструменты, например, веб-браузеры, быстрые ссылки на тюнинг сборки Kali Linux, которые можно увидеть в других разделах меню (сеть, инструменты поиска и другие полезные приложения).

Содержащий в себе множество программ и утилит, связанных с проверкой безопасности и взломом. Дистрибутив используется для проверки безопасности и поиска уязвимости систем, но может быть использован и хакерами.

Kali Lunux является продолжением развития дистрибутива BackTrack Linux.

Среда рабочего стола

В качестве основной среды рабочего стола в Kali используется Gnome 3, но с переделанным интерфейсом, напоминающим классический Gnome .

Все программы можно вызвать через главное меню, программы и утилиты проверки безопасности распределены по категориям.

Доступны сборки Kali со следующими рабочими окружениями:

Установка

Установка Kali не должна вызвать сложностей. Все действия выполняются через простой инсталлятор.

Дистрибутив можно запустить в режиме LiveCD.

Программы

Kali Lunux содержит более 300 различных утилит, которые могут использоваться для проведения тестов, поиска уязвимостей, анализа данных, сниффига (sniffing), спуфинга (spoofing), взлома сетей и систем и выполнения других действий.

Поддерживаемые платформы

Поддерживаются платформы 32-bit x86, 64-bit x86, а также ARM-архитектура (ARMEL и ARMHF).

Может запускаться на Raspberry Pi (включая Raspberry Pi 4), Odroid, Cubox, Beaglebone, Samsung Chromebook.

Дистрибутив также можно установить на некоторые планшеты ARM-архитектуры.

Релиз предназначен для опытных пользователей.

На официальном сайте можно найти документацию по дистрибутиву. Часть статей переведены на русский язык.

Релизы дистрибутива Kali Linux

| Версия | Дата релиза | Ядро | |

|---|---|---|---|

| 1.0 | 13 марта 2013 | ||

| 1.0.7 | 27 мая 2014 | ||

| 2.0 | 11 августа 2015 | ||

| 2016.1 | 21 января 2016 | ||

| 2016.2 | 31 августа 2016 | ||

| 2017.1 | 25 апреля 2017 | ||

| 2017.2 | 20 сентября 2017 | ||

| 2017.3 | 21 ноября 2017 | ||

| 2018.1 | 06 февраля 2018 | ||

| 2018.2 | 30 апреля 2018 | ||

| 2018.3 | 21 августа 2018 | ||

| 2018.4 | 20 октября 2018 | ||

| 2019.1 | 19 января 2019 |

Новогодние торты – оригинальные идеи оформления десертов в новогоднем стиле!

Новогодние торты – оригинальные идеи оформления десертов в новогоднем стиле! Толкование сна шнурки в сонниках Снилось белый шнурок

Толкование сна шнурки в сонниках Снилось белый шнурок Котенковские чтения Награды и звания

Котенковские чтения Награды и звания